Thought Leadership

Vortrag von DC Mitglied Marc Ruberg

Die digitale Welt ist unsicherer als je zuvor, für Hacker ist es so leicht wie noch nie, in fremde Computer, Netze und Smartphones einzudringen, und „Otto Normalverbraucher“ und „Lieschen Müller“ sind die gläserndsten Bürger und Verbraucher aller Zeiten. So lässt sich der Vortrag des Kernphysikers und Informatikers Marc Ruberg im Kreis der UNO-Denkfabrik Diplomatic Council (DC) zusammenfassen. Marc Ruberg kennt „die Szene“ ganz genau: Er ist Verantwortlicher für das Hochschulnetz des Landes Baden-Württemberg, stimmberechtigtes Mitglied im berühmt-berüchtigten Chaos Computer Club (CCC) und aktives Mitglied im Diplomatic Council, einem globalen Think Tank mit Beraterstatus bei den Vereinten Nationen (UNO).

In dem beeindruckenden Vortrag im DC Mitgliederkreis demonstrierte Marc Ruberg Live-Hacking gleich zweifach: zum einen, wie leicht sich in fremde Computer und Smartphones eindringen lässt, und zum anderen wurden die Teilnehmer Zeugen mehrerer Cyberangriffe auf das baden-württembergische Hochschulnetz im Minutentakt. Virtuos führte White Hacker Marc Ruberg ebenfalls live vor, wie das Internet der Dinge, zu dem beispielsweise Überwachungskameras mit Internetanschluss gehören, Cyberangriffen geradezu Tür und Tor öffnet. Als „White Hacker“ bezeichnet man „die guten Computerhacker“, die auf der Seite von Recht und Ordnung stehen, aber die Methoden der Datendiebe, Interneterpresser und Cyberterroristen eben so gut beherrschen wie die „Black Hacker“, die Internetkriminellen.

Gemeinsam mit dem Vortragenden gingen die Teilnehmer auf ihren zugeschalteten Rechnern über TOR (The Onion Router) anonym ins Darknet und konnten sich dort selbst von dem breiten Spektrum der kriminellen Angebote überzeugen. Millionen geklauter Kreditkartendaten, haufenweise Kinderpornographie, Waffen aller Art… es gibt wohl nichts, was man im Darknet nicht gegen Bitcoins käuflich erwerben kann. Wie Geldwäsche bei Kryptowährungen funktioniert, wurde beinahe nebenbei erklärt.

Marc Ruberg, in der Szene als „ruby“ bekannt, stellte in seinem Vortrag indes klar, dass TOR keinesfalls nur ein Tool für Kriminelle ist, wie häufig behauptet wird. Vielmehr wird es beispielsweise auch von Journalisten, Informanten und Aktivisten genutzt, die anonym bleiben wollen oder müssen, um ihr Leben zu schützen – je nachdem, in welchem Staat sie leben. Zudem stellt TOR in Ländern wie China, das die eigene Bevölkerung mit einem „Golden Shield“ einer Totalzensur im Internet unterzieht, den einzigen Weg zur unzensierten Welt dar. Weiterhin wird TOR vom Militär, für das es eigentlich entwickelt wurde, und von Strafverfolgungsbehörden genutzt.

Darüber hinaus demonstrierte Marc Ruberg, wie viel wir alle über uns verraten, indem wir über Google eine Suche durchführen, eine Website besuchen oder ein Foto verschicken. So enthält jede Datei in der Regel Dutzende sogenannter Metadaten, also versteckte Informationen. Bei einem Foto gehören dazu beispielsweise der Kameratyp, die Ortsangabe, der Copyrightvermerk, die Softwareversion, die Belichtung und teilweise mehr als 100 weitere Angaben, so dass ein einzigartiges Profil entsteht. Erschreckend dabei: Anhand dieses Profils lässt sich leicht herausfinden, welche weiteren Aufnahmen ebenfalls von derselben Person stammen, so dass sich in der Regel über ein einziges Bild die dahinter steckende Person namentlich identifizieren lässt.

Ein Highlight der Ruberg-Demonstrationen stellt sicherlich die Antwort auf die Frage dar: Wie kommuniziert man man mit Edward Snowden? Fasziniert konnten die Teilnehmer dem eindringlichen Appell des Whistleblowers für mehr Privatsphäre im Cyberspace lauschen.

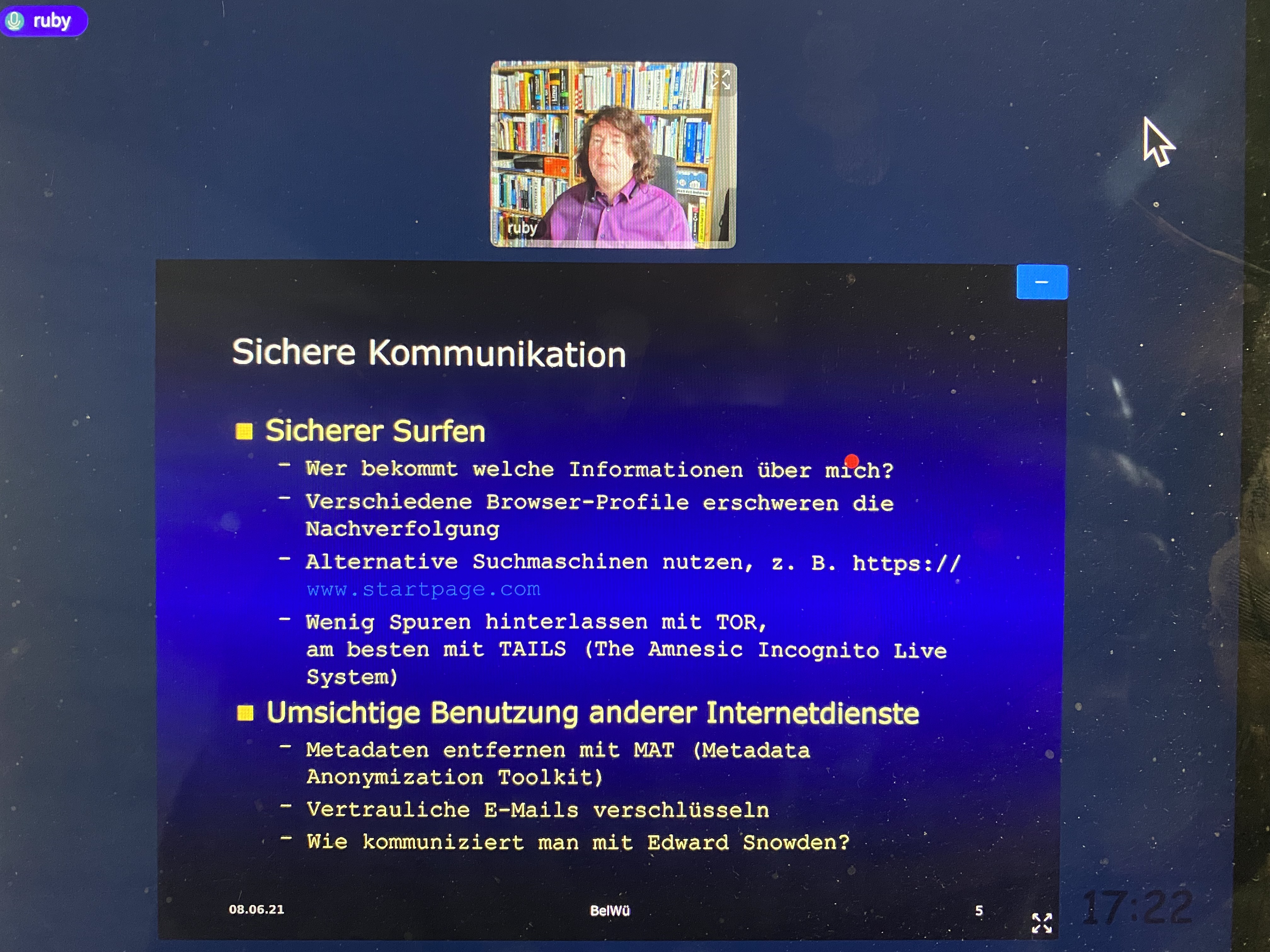

„White Hacker Ruby“ stellte dem DC Teilnehmerkreis exklusiv eine nicht-öffentliche Linkliste zur Verfügung. Diese enthält unter anderem die besten Adressen und Tools für sicheres Suchen, sicheres Surfen und die Entfernung von Metadaten aus Bildern und anderen Dateien aller Art. Einige wenige Tipps daraus seien öffentlich verraten: Als Alternative zu Google empfiehlt sich Startpage, für die Entfernung von Metadaten das Metadata Anonymization Toolkit (MAT) und E-Mails verschickt man am besten verschlüsselt. Solange es noch keine Quantencomputer gibt, sind verschlüsselte Nachrichten nicht knackbar. Darüber hinaus enthält die ausschließlich den DC Teilnehmern vorbehaltene Liste einzigartige Hinweise, wie man selbst auf Schwachstellensuche gehen kann.